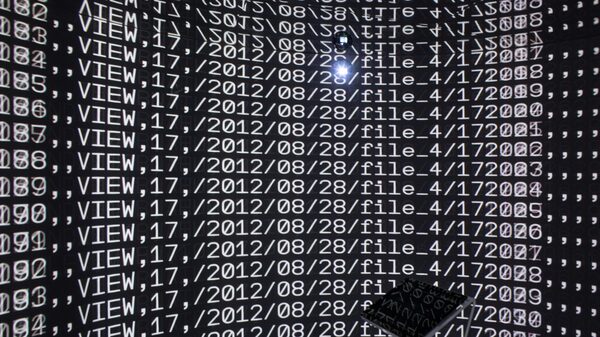

Bogotá — Aunque cada vez hay nuevas formas de robar datos o información, los delincuentes no siempre acuden a las más sofisticadas, sino que se van a las viejas confiables como espiar por encima del hombro el teléfono de una persona distraida o incluso revisar la basura del teléfono de alguien puede ofrecer un mejor retorno de la inversión, alertan expertos de ESET.

Síguenos en las redes sociales de Bloomberg Línea Colombia: Twitter, Facebook e Instagram

“Nuestros estilos de vida, apresurados y con múltiples dispositivos, son un imán para estafadores que miran por encima de nuestro hombro mientras ingresamos las credenciales de nuestra cuenta bancaria o de nuestro correo”,

Camilo Gutiérrez, jefe del laboratorio ESET Latinoamérica.

No baje la guardia, puede venir el ataque

Jake Moore, especialista de ESET, reveló cómo fue capaz de obtener los detalles de inicio de sesión de cuentas de servicios online de sus amigos en unas pruebas que hizo con el consentimiento previo de estas personas. Su investigación demuestra cuán expuestos se está frente a atacantes inteligentes, especialmente en entornos informales como bares, cafés y restaurantes.

Un ejemplo a lo anterior, fue el robo de credenciales de PayPal. En este experimento, la experta de ESET le apostó a un amigo que podría secuestrar una de sus cuentas en línea. Esta vez fue a la página de inicio de sesión de PayPal para solicitar un restablecimiento de contraseña. Conociendo el correo electrónico del usuario, lo escribió y seleccionó la opción de verificación de seguridad vía código SMS enviado a su teléfono. Jake pudo observar encubiertamente en el dispositivo de su compañero mientras el código parpadeaba y de esta manera logró acceder a la cuenta de PayPal de su amigo.

Según los expertos, en estos casos el atacante necesitaría obtener el correo electrónico de una víctima, ya sea mirando por encima de su hombro o encontrando esta información previamente. Luego, tendría que acercarse al usuario para captar ese código de confirmación cuando llega al dispositivo. Una oficina o escuela, o un entorno en que quienes estén presentes sepan algún dato del otro, son el lugar perfecto.

El modus operandi

Una vez que un criminal tiene acceso a una cuenta, podría:

- Cambiar las credenciales de inicio de sesión y luego extorsionar a las víctimas que quieren recuperar el acceso

- Utilizar técnicas de fuerza bruta para probar las mismas credenciales de inicio de sesión para acceder a otras cuentas

- Robar información personal para realizar fraudes con de identidad o enviar mensajes de phishing

- Acceder y desviar fondos a sus propias cuentas

- Intimidar a las víctimas publicando contenido inapropiado desde sus cuentas

¿Cómo evitar ser víctima de ello?

- Nunca reutilizar contraseñas en todas las cuentas: Utilizar un administrador de contraseñas para almacenar credenciales únicas y seguras. Activar la autenticación en dos pasos (MFA), pero elegir una aplicación de autenticación (por ejemplo, Google Authenticator, Microsoft Authenticator) en lugar de la opción de código SMS.

- Siempre mantenerse alerta al iniciar sesión en las cuentas en público: Eso podría significar dejar de trabajar en aviones, trenes, aeropuertos, vestíbulos de hoteles o lugares similares abarrotados de gente. O, al menos, trabajar de espaldas a una pared.

- Usar una pantalla de privacidad para la computadora: De esta manera se reduce considerablemente la visibilidad de la pantalla para quienes no estén frente al monitor.

- Desactivar las notificaciones visualización del contenido de las notificaciones en pantalla para SMS, correos electrónicos y alertas: Si alguien accede a una cuenta sin consentimiento es importante investigar de inmediato.

- Nunca dejar ningún dispositivo fuera desatendido en un espacio público: Y asegurarse de que esté bloqueados con códigos de acceso fuertes.

“Los delincuentes que se dedican a espiar por encima del hombro siguen siendo una amenaza, en gran medida, subestimada”,

Camilo Gutiérrez, jefe del laboratorio ESET Latinoamérica.